近日,多家医疗机构反馈大量主机和服务存在卡顿和蓝屏现象,深信服安全团队研究发现,该现象源于感染挖矿病毒WannaMine最新变种。此病毒变种,是基于WannaMine3.0改造,又加入了一些新的免杀技术,传播机制与WannaCry勒索病毒一致(可在局域网内,通过SMB快速横向扩散),故我们将其命名WannaMine4.0。

由于近日短时间有多家医疗机构感染,传播速度快,未来感染面很可能与原始变种WannaMine1.0、WannaMine2.0和WannaMine3.0一样大。深信服建议广大用户做好安全防护措施,防范WannaMine4.0 入侵。

病毒名称:WannaMine4.0

病毒性质:挖矿蠕虫

影响范围:国内已有多家医疗机构受感染,未来可能影响多行业用户

危害等级:高危

传播方式:传播机制与WannaCry勒索病毒一致,可在局域网内,通过SMB快速横向扩散。

病毒描述

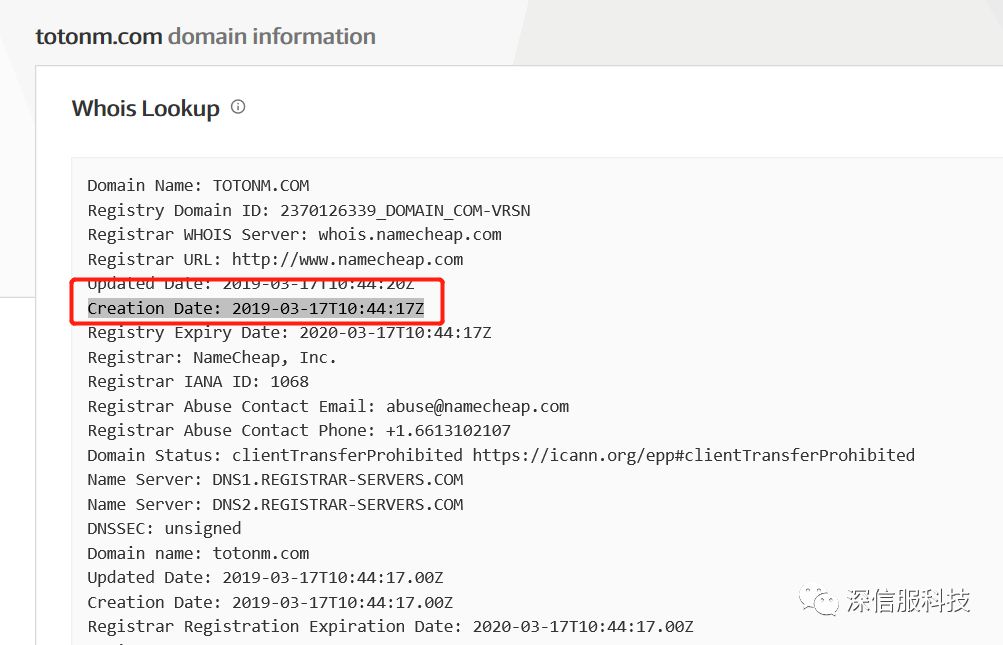

通过对捕获的样本进行分析,发现其接入站点已变更为totonm.com。经查验,这是一个2019年3月17日刚申请注册的域名。

病毒编译时间为2019年3月18日,也就是说17号注册域名,18号编译好病毒样本,并开始传播病毒,深信服于20号,国内首家发现此新型变种。

攻击场景

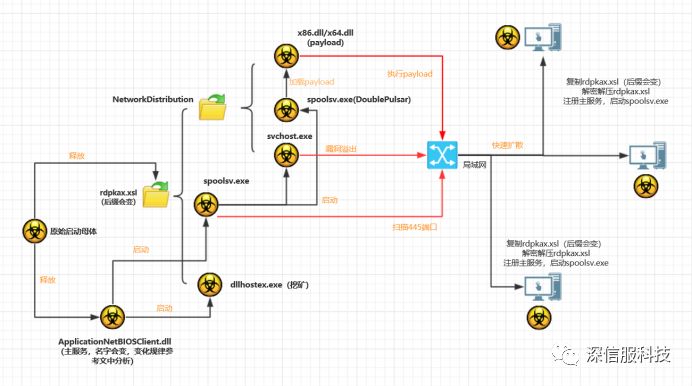

此次攻击,沿用了WannaMine3.0的精心设计,涉及的病毒模块多,感染面广,关系复杂。

所不同的是,原始“压缩包”已经变为rdpkax.xsl,其含有所需要的所有攻击组件。此变种与之前3.0版本一样,同样做了免杀。rdpkax.xsl是一个特殊的数据包,只能病毒本身自行解密分离出各个组件,其组件包含“永恒之蓝”漏洞攻击工具集(svchost.exe、spoolsv.exe、x86.dll/x64.dll等)。

该变种的病毒文件,释放在下列文件目录中:

C:\Windows\System32\rdpkax.xsl

C:\Windows\System32\dllhostex.exe

C:\Windows\System32\ApplicationNetBIOSClient.dll

C:\Windows\SysWOW64\ApplicationNetBIOSClient.dll

C:\Windows\SysWOW64\dllhostex.exe

C:\Windows\NetworkDistribution

其攻击顺序为:

- 主服务为ApplicationNetBIOSClient(随机组合生成),对应动态库为ApplicationNetBIOSClient.dll(由系统进程svchost.exe加载),每次都进行开机启动,启动后加载spoolsv.exe。

- spoolsv.exe对局域网进行445端口扫描,确定可攻击的内网主机。同时启动漏洞攻击程序svchost.exe和spoolsv.exe(另一个病毒文件)。

- svchost.exe执行“永恒之蓝”漏洞溢出攻击(目的IP由第2步确认),成功后spoolsv.exe(NSA黑客工具包DoublePulsar后门)安装后门,加载payload(x86.dll/x64.dll)。

- payload(x86.dll/x64.dll)执行后,负责将rdpkax.xsl从本地复制到目的IP主机,注册ApplicationNetBIOSClient主服务,再解密文件,启动spoolsv执行攻击(每感染一台,都重复步骤1、2、3、4)。

组合变形与免杀

WannaMine4.0与早期版本相比,最强特征是加了组合变形与免杀。

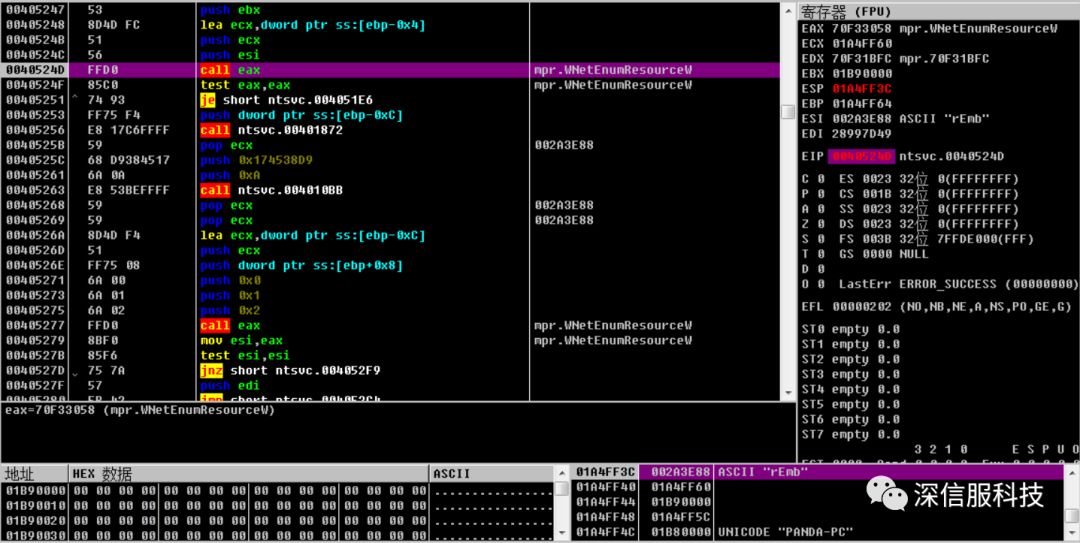

组合变形表现为主服务模块由下列字符串随机组合生成:

其中字符串列表1为:Windows、Microsoft、Network、Remote、Function、Secure、Application

字符串列表2为:Update、Time、NetBIOS、RPC、Protocol、SSDP、UPnP

字符串列表3为:Service、Host、Client、Event、Manager、Helper、System

生成的加密数据包名后缀列表为:xml、log、dat、xsl、ini、tlb、msc

比如前面举例的主服务模块 ApplicationNetBIOSClient由字符串1 Application + 字符串2 NetBIOS + 字符串3 Client 生成。动态库而随着主服务模块变化而变化。

挖矿

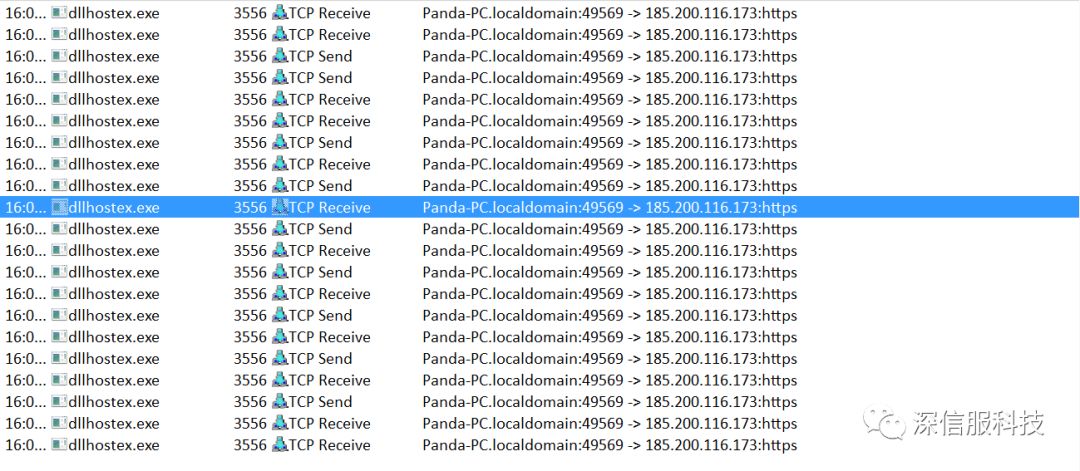

WannaMine4.0与早期WannaMine家族一样,瞄准了大规模的集体挖矿(利用了“永恒之蓝”漏洞的便利,迅速使之在局域网内迅猛传播),挖矿主体病毒文件为dllhostex.exe。也正是因为利用了“永恒之蓝”漏洞攻击,除了中招主机业务卡顿之外,还有可能造成蓝屏,极大威胁用户业务安全。

其挖矿程序连接矿池为cake.pilutce.com:443。

获取到相应的数据包,如下所示:

解决方案

病毒检测查杀

1、深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀。

64位系统下载链接:https://edr.sangfor.com.cn/tool/SfabAntiBot_X64.7z

32位系统下载链接:https://edr.sangfor.com.cn/tool/SfabAntiBot_X86.7z

2、深信服EDR产品、下一代防火墙及安全感知平台等安全产品均具备病毒检测能力,部署相关产品用户可进行病毒检测:

病毒防御

1、及时给电脑打补丁,修复漏洞,打上“永恒之蓝”漏洞补丁,请到微软官网,下载对应的漏洞补丁。补丁下载地址为:https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx

2、对重要的数据文件定期进行非本地备份。

3、不要点击来源不明的邮件附件,不从不明网站下载软件。

4、尽量关闭不必要的文件共享权限,比如445等网络共享端口。

5、深信服下一代防火墙用户,建议升级到AF805版本,并开启SAVE安全智能检测引擎,以达到最好的防御效果。

6、使用深信服安全产品,接入安全云脑,使用云查服务可以即时检测防御新威胁。

最后,建议企业对全网进行一次安全检查和杀毒扫描,加强防护工作。推荐使用深信服安全感知+下一代防火墙+EDR,对内网进行感知、查杀和防护。