新闻中心

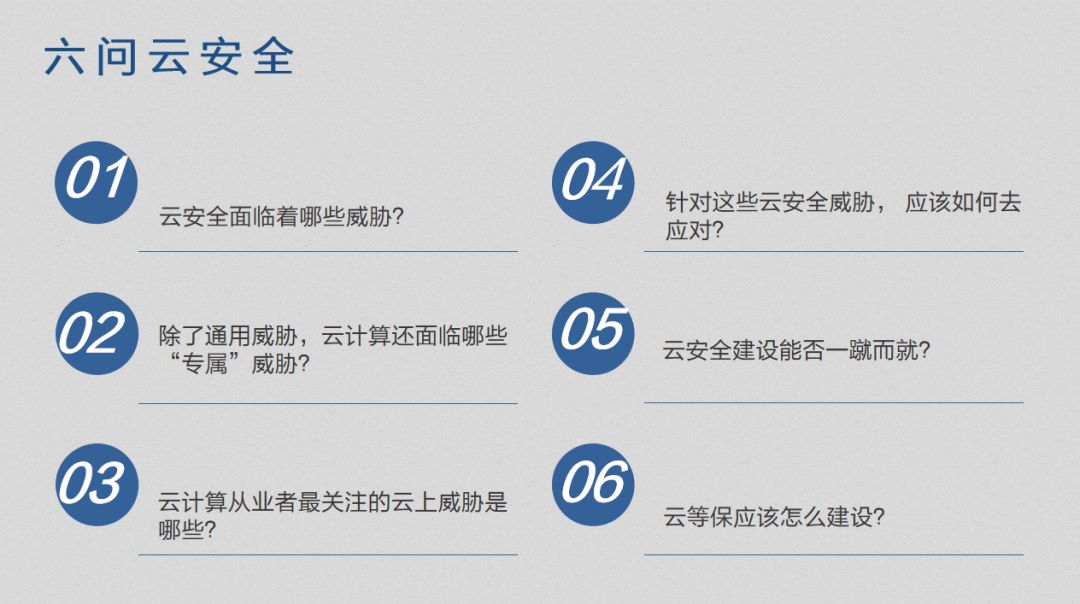

六问云安全

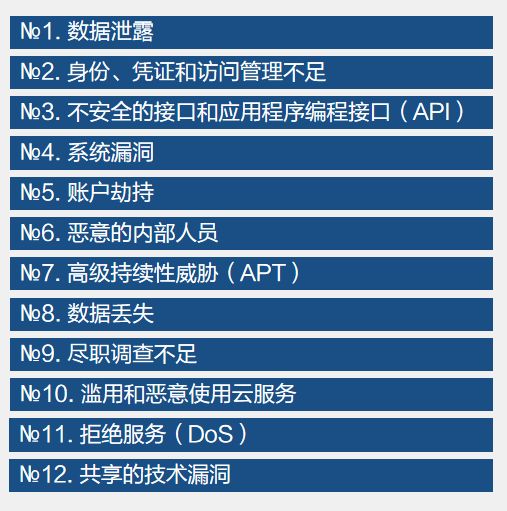

云安全究竟面临着哪些威胁?

针对这个问题,CSA云安全联盟对行业专家进行了一次调查,根据调查问卷结果从20个concerns中选出最严重的12个:

通用的安全威胁大家一般也都比较了解,那么云计算“专属”威胁有哪些?

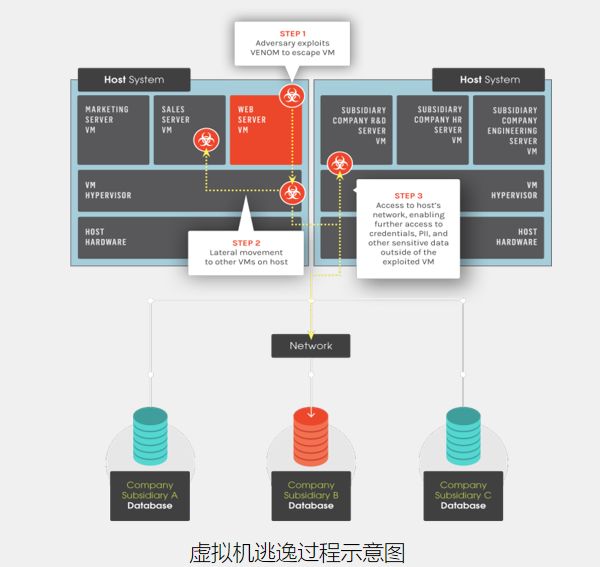

hypervisor层的安全威胁

虚拟资源的隔离机制变化

虚拟机的安全威胁

前面提到这么多威胁,哪些最受关注呢?

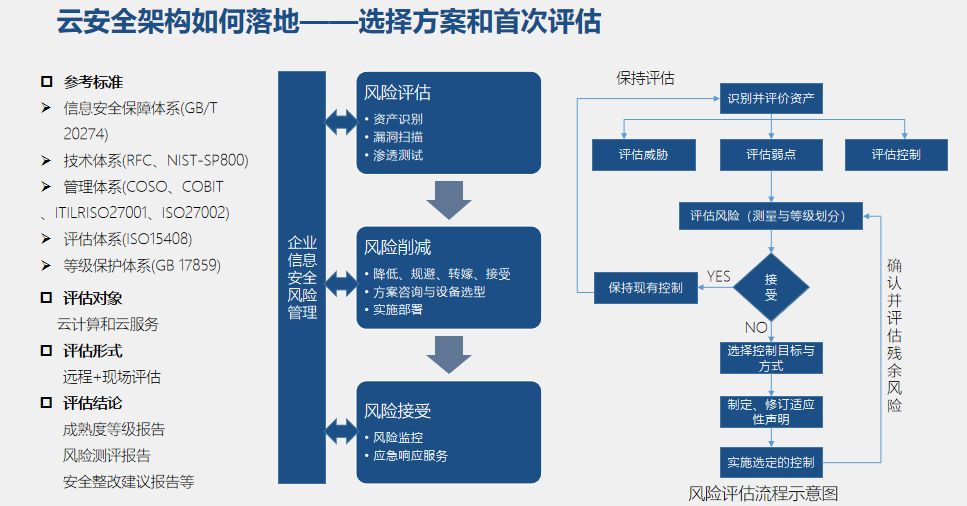

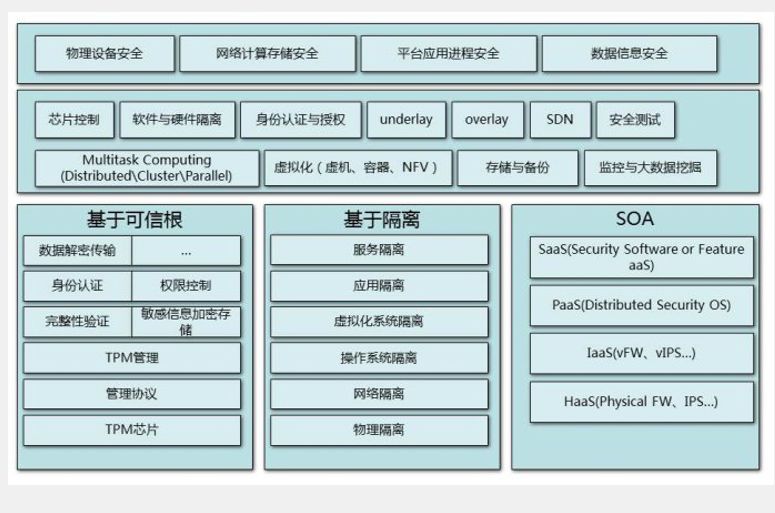

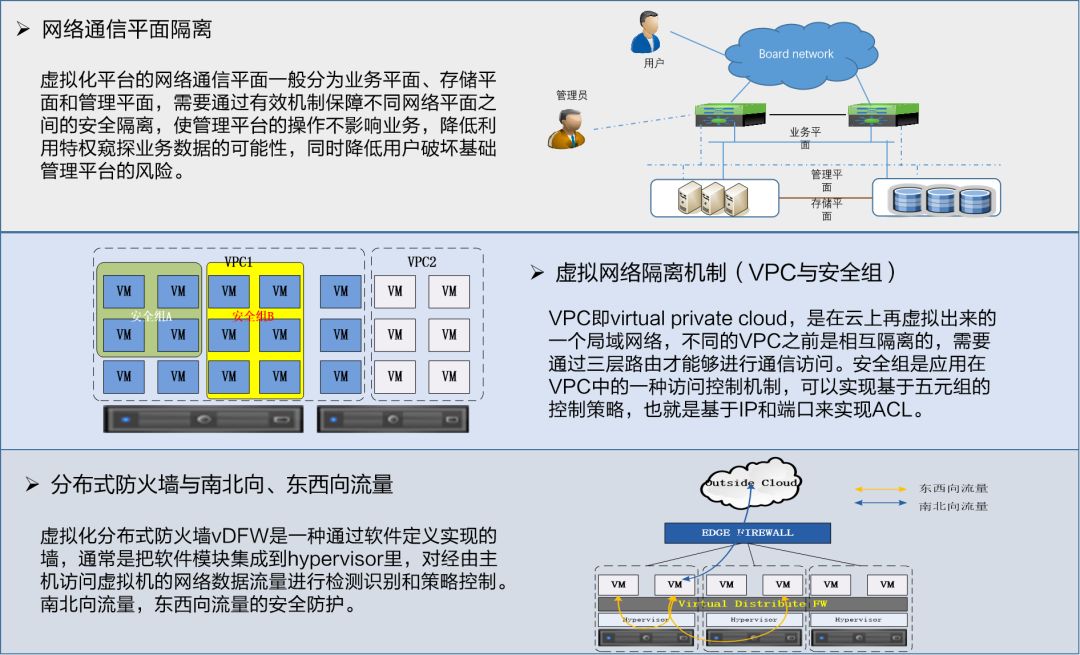

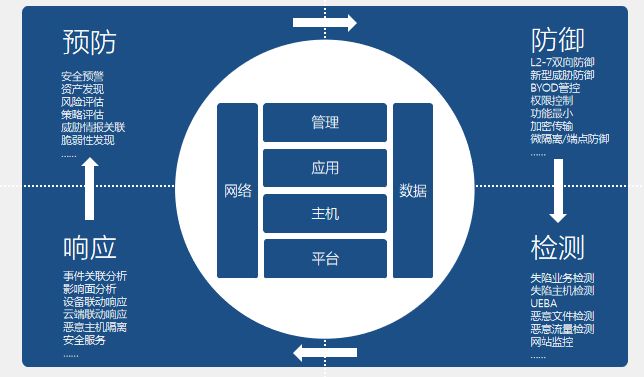

针对这些云安全威胁,应该如何去应对?

云安全的建设能否一蹴而就?

安全的环境一直在变化,今天爆发了勒索,企业可能希望做勒索防护,明天爆发了数据泄漏,企业开始重视数据安全,可以说几乎找不到完美的框架。因此,一套持续成长的安全机制,要远比完美的安全架构来得实用。建议用户使用风险评估,对云计算和云服务进行评估后识别出风险在哪里,进而通过降低、规避、转嫁、接受以及相应的安全解决方案,进行风险削减。当然, 不同的企业对风险的接受程度是不同的,根据自身对风险的接受程度,来对那些被接受的风险进行监控和应急响应服务等措施来进行兜底。